Spionage über WebEx – Cisco warnt Anwender

Das US-Department of Energy war einer der Fälle: Große und bekannte Organisationen haben ihre Cisco-Web-Conferencing-Lösungen häufig nicht geschützt. In der Folge kann sich im Grunde jeder in vertrauliche Besprechungen einklinken.

So hat der Sicherheitsexperte Brian Krebs in einem Blog von seiner Entdeckung berichtet. Er habe diese Lücke bei zahlreichen Unternehmen festgestellt. Ohne diesen Passwortschutz können Unbefugte “an täglichen Meetings mit internen Diskussionen oder auch an Planungssitzungen” teilnehmen.

Krebs, der von sich selbst behauptet, dass er die betreffenden Unternehmen im Vorfeld seiner Veröffentlichung auf die unsicheren Einstellungen hingewisen hatte, erklärte, dass neben dem Department of Energy, auch Unternehmen wie Fannie Mae, CSC oder Union Pacific Informationen wie Zeitpunkt, Gastgeber, Thema und Dauer – teilweise sogar mit einem Link auf das Meeting – veröffentlicht hatten. Einige dieser Unternehmen hätten sogar den Zugriff auf aufgenommene Sitzungen ermöglicht.

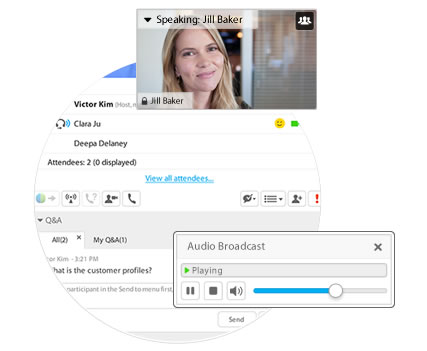

Auch die Zeitpläne für diese virtuellen Treffen waren einsehbar und zwar über das Event Center in WebEx. Hier gibt es die Möglichkeit, Meetings aufzulisten. Das macht vor allem dann Sinn, wenn man mit einer größeren Menge von externen Teilnehmern, etwa bei einer Kundenveranstaltung, eine Konferenzschaltung haben möchte.

Eigentlich liefert die Lösung, die sich vor allem an größere Unternehmen richtet, umfangreiche Sicherheitsmechanismen. Vertrauliche Gespräche lassen sich über ein Passwort schützen. Doch diese Passwortfunktion, die ab Werk voreingestellt ist, lässt sich auch deaktivieren. Und das haben offenbar zahlreiche Unternehmen getan.

Im WebEx-Blog legt Aaron Lewis, diese Sicherungsmöglichkeiten noch einmal dar: So sollten Interne Meetings nicht öffentlich gelistet werden. Und Lewis empfiehlt für vertrauliche interne Meetings starke Passwörter zu vergeben. Dadurch ändere sich auch für die Besucher nichts, die nach wie vor über das Anklicken eines Links in den Meeting-raum geführt werden.

Zusätzliche Sicherheit würde auch das Deaktivieren der Funktion “Join bevor Host” liefern. Dadurch könnten sich Teilnehmer in ein Meeting einklicken, bevor der Gastgeber angemeldet ist. Auch die Funktion “Host as Presenter” könne im Zweifel verhindern, dass Inhalte in falsche Hände gelangten. Zudem sollten Meetings nur dann öffentlich gelistet werden, wenn dafür “echte Business-Gründe gibt”, erklärt Lewis.